Журналы регистрации WEB-серверов и прокси-серверов, сетевого трафика беспроводных сетей (высокопроизводительных сетей, SSL/TLS — трафика) как объекты судебных компьютерно-технических исследований и экспертиз

Аннотация

В современном обществе одним из критически важных аспектов его существования является информация. Именно движение информации, возможность быстрого доступа к ней и ее доступность позволяют нам жить с комфортом и удобством. Однако Интернет изначально не задумывался как безопасное место, поэтому, так как информация может быть критически важной, охраняемой или конфиденциальной, передача информации должна быть защищенной. С каждым днем мы передаем все больше и больше данных через Интернет и сети. Чтобы обезопасить передачу данных, были придуманы протоколы, которые позволяют зашифровать данные и зафиксировать все действия, которые предпринимает пользователь в сети Интернет. Все эти методы защиты данных продолжают совершенствоваться, что усложняет сбор данных для правоохранительных органов в случаях, когда информация необходима для следствия, превентивной борьбы с преступностью или для осуществления правосудия. Таким образом, крайне важно понимать, какие именно протоколы на сегодняшний день активны и как перехватывать данные, необходимые для получения доказательств.

| Тип | Статья |

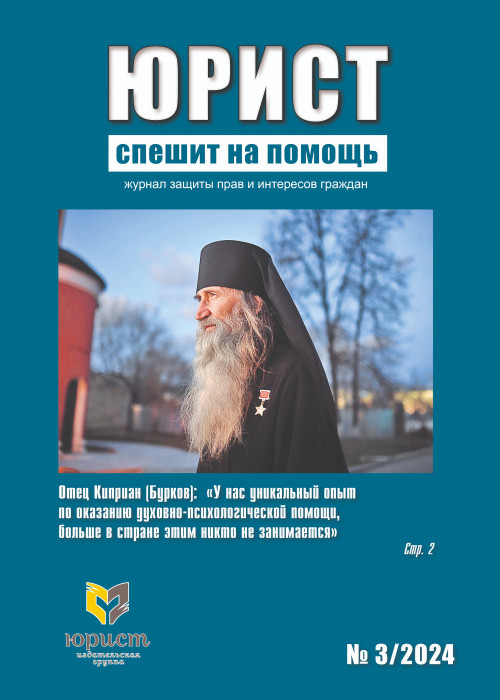

| Издание | Юрист спешит на помощь № 03/2024 |

| Страницы | 10-13 |

В рамках решения своих задач судебным компьютерно-техническим экспертам и специалистам важно иметь представление о базовых методах и средствах анализа сайтов. Иными словами, нужно понимать, где какую информацию искать и как это делать. Сетевые ресурсы достаточно сложные для исследования в плане быстрого изменения данных. Анализ нужно проводить быстро.

Безусловно, в нынешнее время злоумышленники освоили множество способов совершения высокотехнологичных киберпреступлений и способов нелегальной торговли: теневые форумы, которые находятся в странах с независимыми правительствами, TOR, анонимайзеры и т.д.

У каждой преступной группы свой специфический набор требований к сетевой инфраструктуре. Кому-то нужны временные серверы для подбора паролей, сетевого сканирования и рассылки фишинговых писем, другим требуется максимально надежный хостинг, скрытый за цепочкой обратных прокси. Однако все разнообразие сводится к нескольким типовым сценариям:

- хостинг управляющей инфраструктуры,

- хостинг сервисных приложений и компонентов,